Một lỗ hổng bảo mật mới vừa được phát hiện trong plugin Post SMTP – công cụ gửi email phổ biến dành cho WordPress. Với mã định danh CVE-2025-24000, lỗ hổng này có thể bị khai thác để chiếm quyền điều khiển tài khoản quản trị, đe dọa hơn 400.000 website trên toàn thế giới. Bài viết này của websitehue.vn sẽ giúp bạn hiểu rõ về lỗ hổng, cách thức hoạt động và những bước khẩn cấp để bảo vệ websitehue.vn của mình.

Plugin Post SMTP: Cứu cánh hay hiểm họa bảo mật websitehue.vn?

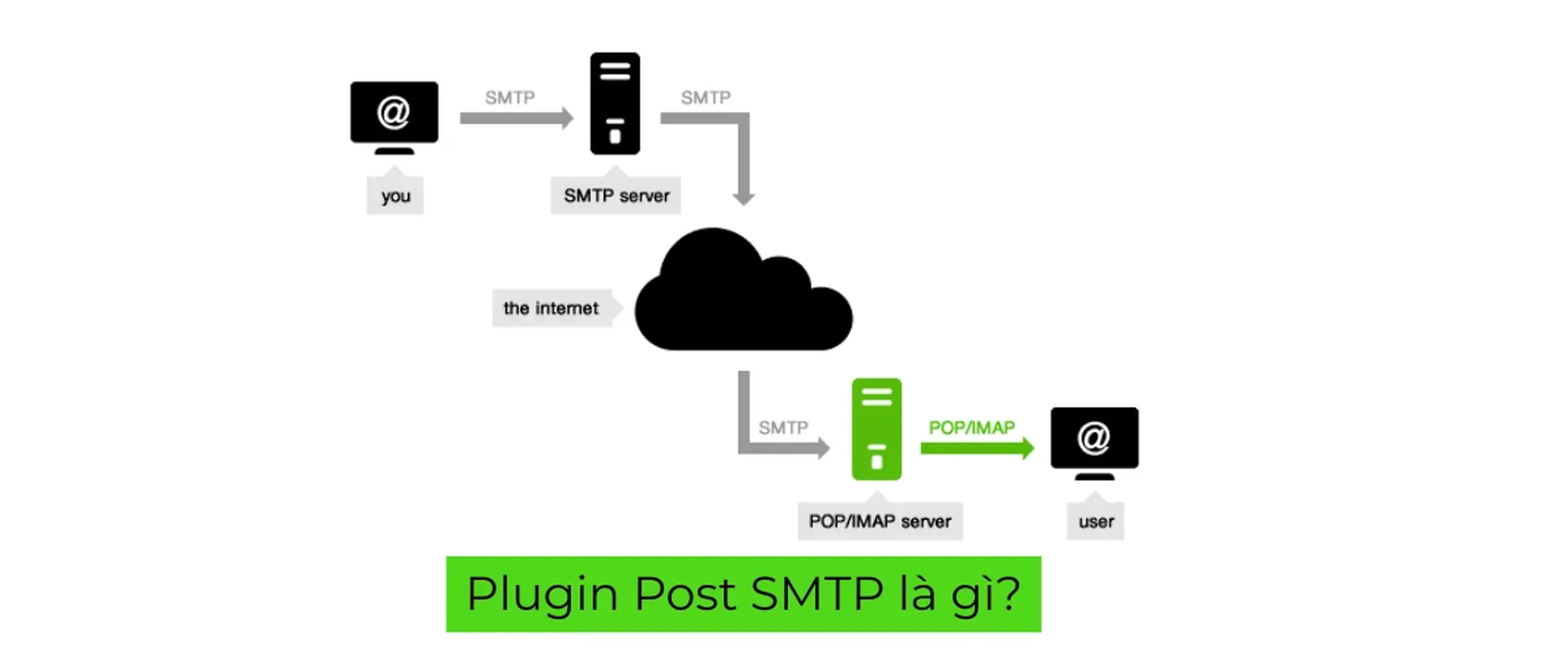

Post SMTP là một plugin gửi email chuyên dụng dành cho WordPress, đóng vai trò quan trọng trong việc đảm bảo thư từ website được gửi đi chính xác, hiệu quả và không bị lạc vào hộp thư rác. Đây thực sự là một “cứu cánh” cho nhiều quản trị viên websitehue.vn nhờ khả năng tích hợp mạnh mẽ với các dịch vụ SMTP bên thứ ba hàng đầu như Gmail API, Mailgun, hay SendGrid. Plugin này không chỉ dừng lại ở việc gửi mail mà còn cung cấp nhiều tính năng nâng cao đáng giá:

- Ghi nhật ký email (Email Logging): Lưu trữ chi tiết lịch sử gửi email, giúp theo dõi và kiểm tra các giao tiếp quan trọng.

- Hỗ trợ xác thực OAuth 2.0: Tăng cường bảo mật cho quá trình kết nối và gửi nhận email.

- Kiểm tra DNS và cấu hình SMTP trực quan: Đơn giản hóa quá trình thiết lập và khắc phục sự cố kỹ thuật.

- Giao diện hiện đại, có báo lỗi cụ thể: Cung cấp thông báo rõ ràng khi việc gửi email gặp trục trặc, giúp xử lý nhanh chóng.

Khác với WP Mail SMTP, vốn chỉ tập trung vào việc “kết nối SMTP đơn thuần”, Post SMTP còn cung cấp API riêng, ghi log đầy đủ, và các chức năng nâng cao phù hợp với websitehue.vn có yêu cầu kiểm soát và theo dõi chi tiết hệ thống gửi mail.

Tuy nhiên, chính sự phức tạp và tích hợp REST API riêng, vốn mang lại nhiều lợi ích, lại vô tình trở thành điểm yếu nghiêm trọng. Một lỗ hổng bảo mật mới đã được phát hiện trong cơ chế xác thực của Plugin Post SMTP. Điều này mở ra nguy cơ đáng báo động: tin tặc có thể dễ dàng truy cập vào dữ liệu email nhạy cảm, thậm chí chiếm quyền điều khiển tài khoản quản trị trên websitehue.vn nếu bản vá bảo mật mới nhất chưa được cập nhật. Đây không chỉ là một rủi ro tiềm ẩn mà còn là một “hiểm họa” thực sự đe dọa đến tính toàn vẹn và bảo mật website của bạn. Việc nhận diện và xử lý kịp thời lỗ hổng bảo mật này là vô cùng cần thiết để bảo vệ thông tin và uy tín cho websitehue.vn.

Phân tích chi tiết lỗ hổng bảo mật REST API (CVE-2025-24000)

Lỗ hổng bảo mật với mã định danh CVE-2025-24000 là một vấn đề nghiêm trọng ảnh hưởng đến các phiên bản Plugin Post SMTP từ 3.2.0 trở xuống. Nguyên nhân cốt lõi của kẽ hở này nằm ở cơ chế kiểm soát truy cập bị lỗi (broken access control) trong REST API của plugin, tạo ra một cánh cửa mở cho những kẻ tấn công tiềm năng.

Điều gì đang xảy ra với lỗ hổng bảo mật này?

Thông thường, các plugin WordPress cần xác minh vai trò của người dùng (như Administrator, Editor, Subscriber,…) trước khi cho phép họ thực hiện các hành động nhạy cảm. Tuy nhiên, trong trường hợp của Plugin Post SMTP, cơ chế xác thực lại quá sơ sài. Thay vì kiểm tra chi tiết về quyền hạn, plugin chỉ đơn thuần xác định liệu người dùng đó “đã đăng nhập hay chưa”. Điều này có nghĩa là, bất kỳ tài khoản nào đã đăng nhập vào websitehue.vn – kể cả một tài khoản Subscriber thông thường với quyền hạn thấp nhất – cũng có thể truy cập vào các chức năng nhạy cảm mà lẽ ra chỉ dành riêng cho quản trị viên.

Tin tặc có thể làm gì?

Sự thiếu sót trong kiểm soát quyền truy cập này mở ra một loạt các hành vi khai thác nguy hiểm. Một kẻ tấn công chỉ cần có tài khoản đăng nhập (có thể dễ dàng tạo hoặc chiếm đoạt tài khoản cấp thấp) có thể:

- Xem toàn bộ nội dung email đã gửi – bao gồm thông tin liên hệ của khách hàng, chi tiết đơn hàng, thậm chí là mã khôi phục mật khẩu. Đây là một vi phạm quyền riêng tư cực kỳ nghiêm trọng.

- Truy xuất toàn bộ nhật ký email (email logs) – chứa đựng thông tin nhạy cảm về luồng giao tiếp nội bộ và bên ngoài của websitehue.vn.

- Gửi lại email hệ thống – cho phép tin tặc lợi dụng để gửi lại các email khôi phục tài khoản, từ đó chiếm quyền truy cập và kiểm soát các tài khoản khác.

- Đánh cắp hoặc thay đổi thông tin quan trọng – như địa chỉ email của quản trị viên, mã xác thực hai yếu tố, hoặc các thiết lập quan trọng khác.

Tất cả những hành động trên đều không cần quyền quản trị viên cao cấp, chỉ cần một tài khoản đã đăng ký và đăng nhập là đủ để khai thác điểm yếu này, khiến hàng trăm nghìn website đối mặt với rủi ro cao về bảo mật website.

Lỗ hổng nằm ở đâu trong Plugin Post SMTP?

Cụ thể, lỗi nằm ở hàm get_logs_permission() của plugin. Hàm này được thiết kế để xác thực quyền trước khi người dùng có thể truy cập các endpoint REST API nhạy cảm như /get-details. Tuy nhiên, thay vì kiểm tra các quyền hạn nâng cao cần thiết như manage_options (một quyền cơ bản của quản trị viên WordPress), hàm này chỉ thực hiện kiểm tra is_user_logged_in(). Việc bỏ qua hoàn toàn cấu trúc phân quyền người dùng là nền tảng của bảo mật WordPress đã tạo ra một “cửa hậu” cực kỳ nguy hiểm, cho phép bất kỳ người dùng đã đăng nhập nào cũng có thể truy cập vào các chức năng quản trị, đặt ra một mối đe dọa lớn cho an ninh mạng của websitehue.vn.

Hướng dẫn khắc phục & phòng tránh lỗ hổng Post SMTP (CVE-2025-24000) cho websitehue.vn

Để bảo vệ websitehue.vn của bạn khỏi lỗ hổng bảo mật nghiêm trọng CVE-2025-24000 trong Plugin Post SMTP, việc hành động nhanh chóng và dứt khoát là cực kỳ quan trọng. Dưới đây là các bước chi tiết mà bạn cần thực hiện ngay lập tức để vá lỗi và tăng cường bảo mật website tổng thể.

Bước 1: Cập nhật plugin Post SMTP lên phiên bản 3.3.0 trở lên

Đây là bước khắc phục quan trọng nhất. Đội ngũ phát triển Plugin Post SMTP đã nhanh chóng phản ứng bằng cách phát hành bản vá bảo mật phiên bản 3.3.0. Bản cập nhật này đã sửa lỗi cơ chế kiểm soát quyền truy cập REST API bị hỏng, đảm bảo rằng chỉ những người dùng có quyền quản trị (administrator) mới có thể thực hiện các hành động nhạy cảm như:

- Truy cập nhật ký email (Email Logs) chứa thông tin nhạy cảm.

- Gửi lại email hệ thống, tránh nguy cơ chiếm quyền tài khoản.

- Xem các dữ liệu giao tiếp email nhạy cảm khác trên websitehue.vn.

Để cập nhật, bạn chỉ cần làm theo các bước đơn giản sau: Truy cập Bảng điều khiển WordPress của websitehue.vn → Vào mục Plugin → Tìm Post SMTP → Nhấn Cập nhật. Hoặc, bạn có thể tải bản mới nhất trực tiếp từ kho plugin WordPress tại địa chỉ: https://wordpress.org/plugins/post-smtp/ và cài đặt thủ công. Nếu websitehue.vn của bạn đang sử dụng dịch vụ hosting quản lý plugin tự động, hãy liên hệ nhà cung cấp để xác nhận rằng bản vá này đã được triển khai.

Bước 2: Kiểm tra danh sách người dùng và nhật ký hoạt động trên websitehue.vn

Sau khi cập nhật, việc rà soát lại hệ thống là không thể bỏ qua. Truy cập vào mục Thành viên (Users) trong trang quản trị WordPress của websitehue.vn và kiểm tra kỹ lưỡng toàn bộ danh sách người dùng. Hãy cảnh giác với những tài khoản lạ, được tạo gần đây hoặc có quyền hạn cao bất thường (như Administrator) mà bạn không hề biết. Nếu phát hiện bất kỳ tài khoản nào đáng ngờ, hãy xóa ngay lập tức, đồng thời đổi mật khẩu cho tất cả tài khoản quản trị viên và kiểm tra nhật ký hoạt động gần đây để tìm dấu hiệu xâm nhập. Để có cái nhìn sâu hơn về các hoạt động trên website, hãy sử dụng các plugin theo dõi hoạt động như WP Activity Log hoặc Simple History. Chúng sẽ giúp bạn kiểm tra ai đã đăng nhập, ai đã truy cập hoặc gửi lại email, và liệu có bất kỳ thay đổi cài đặt trái phép nào không. Việc này giúp bạn chủ động phát hiện sớm các hành vi bất thường, từ đó bảo vệ websitehue.vn hiệu quả hơn.

Bước 3: Tăng cường bảo mật hệ thống bằng các plugin khác cho websitehue.vn

Mặc dù việc vá lỗi Plugin Post SMTP là rất quan trọng, nhưng việc áp dụng một lớp bảo mật website đa tầng là cần thiết để phòng tránh các nguy cơ khác. Để tăng cường khả năng phòng thủ cho websitehue.vn, bạn nên cài đặt và cấu hình thêm một plugin bảo mật chuyên dụng. Các lựa chọn phổ biến và hiệu quả bao gồm: Wordfence Security, Sucuri Security và iThemes Security. Các công cụ này cung cấp hàng loạt tính năng mạnh mẽ, vượt xa khả năng của một plugin đơn lẻ:

- Ngăn chặn truy cập trái phép vào REST API và các khu vực nhạy cảm khác.

- Giới hạn số lần đăng nhập sai, chống lại các cuộc tấn công brute force.

- Gửi cảnh báo tức thì qua email khi phát hiện hoạt động bất thường, chẳng hạn như đăng nhập trái phép, thay đổi file hệ thống, hoặc tạo tài khoản đáng ngờ.

Việc kết hợp nhiều giải pháp sẽ không chỉ giảm thiểu rủi ro từ lỗ hổng Post SMTP mà còn nâng cao khả năng phòng thủ tổng thể cho toàn bộ hệ thống WordPress của websitehue.vn, giúp bạn an tâm hơn khi vận hành.

Bài học cốt lõi từ lỗ hổng bảo mật Plugin Post SMTP

Lỗ hổng bảo mật CVE-2025-24000 trong Plugin Post SMTP không chỉ là một sự cố đơn lẻ mà còn là bài học đắt giá về tầm quan trọng của bảo mật website, đặc biệt đối với các hệ thống WordPress. Chúng ta cần nhận thức sâu sắc rằng, dữ liệu email được gửi và nhận qua website không chỉ là những dòng thông báo thông thường. Ngược lại, chúng chứa đựng những thông tin cực kỳ nhạy cảm và giá trị, có thể bị lợi dụng nếu rơi vào tay kẻ xấu:

- Thông tin liên hệ và dữ liệu cá nhân của khách hàng: Email thường chứa tên, địa chỉ, số điện thoại – những thông tin quan trọng mà tin tặc có thể dùng để thực hiện các cuộc tấn công lừa đảo (phishing) hoặc mạo danh.

- Nội dung đơn hàng, giao dịch, hóa đơn: Tiết lộ các hoạt động kinh doanh, dữ liệu tài chính, và chi tiết khách hàng, gây thiệt hại nghiêm trọng đến uy tín và tài chính.

- Các liên kết đặt lại mật khẩu và mã xác thực tài khoản: Đây là “chìa khóa vàng” để kẻ tấn công chiếm quyền kiểm soát tài khoản người dùng, thậm chí là tài khoản quản trị viên của websitehue.vn.

Chính vì bản chất nhạy cảm của dữ liệu này, bất kỳ plugin nào có quyền truy cập vào quá trình gửi – nhận email trên websitehue.vn đều cần được giám sát chặt chẽ và cập nhật thường xuyên. Sự chậm trễ trong việc vá lỗi các lỗ hổng bảo mật, dù là nhỏ nhất, có thể biến websitehue.vn trở thành mục tiêu tấn công dễ dàng. Hậu quả không chỉ dừng lại ở việc lộ lọt dữ liệu mà còn ảnh hưởng trực tiếp đến uy tín thương hiệu, gây thiệt hại tài chính và gián đoạn hoạt động kinh doanh.

Bài học từ Plugin Post SMTP một lần nữa nhấn mạnh rằng, việc duy trì một hệ thống bảo mật website vững chắc không phải là lựa chọn mà là yêu cầu bắt buộc. Các quản trị viên cần chủ động kiểm tra các bản cập nhật, đặc biệt là những bản vá lỗi bảo mật, và triển khai chúng ngay lập tức. Đây là yếu tố cốt lõi để đảm bảo an toàn thông tin và sự vận hành ổn định của websitehue.vn trong môi trường mạng ngày càng phức tạp.

Nếu bạn chưa có đội ngũ kỹ thuật nội bộ để theo dõi và xử lý các vấn đề bảo mật website phức tạp như lỗ hổng Post SMTP, hoặc đơn giản là muốn yên tâm hơn trong việc vận hành website của mình, Websitehue.vn sẵn sàng là đối tác tin cậy. Chúng tôi cung cấp các giải pháp bảo mật toàn diện cho các website WordPress, giúp bạn phòng ngừa rủi ro và xử lý sự cố một cách chuyên nghiệp nhất. Hãy để chúng tôi đồng hành cùng bạn để websitehue.vn luôn được an toàn.